EITCA/IS Information Technologies Security Academy

EITCA/IS Information Technologies Security Academy er en EU-baseret, internationalt anerkendt standard for ekspertiseerklæring, der omfatter viden og praktiske færdigheder inden for cybersikkerhed.

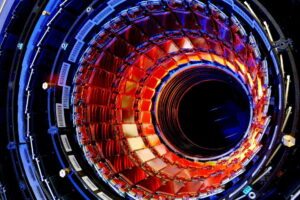

Læreplanen for EITCA/IS Information Technologies Security Academy dækker faglige kompetencer inden for områderne beregningsmæssig kompleksitet, klassisk kryptografi (herunder både privat-nøgle symmetrisk kryptografi og offentlig nøgle asymmetrisk kryptografi), kvantekryptografi (med vægt på QKD, kvantenøgledistribution) ), introduktion til kvanteinformation og kvanteberegning (herunder begrebet kvantekredsløb, kvanteporte og kvantealgoritmer med vægt på praktiske algoritmer såsom Shor-faktorisering eller diskrete logfindingsalgoritmer), computernetværk (herunder teoretisk OSIver-model), computersystemsikkerhed (co grundlæggende og avancerede praktiske emner, herunder sikkerhed for mobile enheder), administration af netværksservere (inklusive Microsoft Windows og Linux), webapplikationssikkerhed og webapplikationspenetrationstest (herunder adskillige praktiske penetreringsteknikker).

Opnåelse af EITCA/IS Information Technologies Security Academy-certificeringen attesterer erhvervelse af færdigheder og beståelse af afsluttende eksamener i alle de substituerende europæiske IT-certificeringsprogrammer (EITC), der udgør hele læseplanen for EITCA/IS Information Technologies Security Academy (også tilgængelig separat som enkeltstående EITC-certificeringer) .

Beskyttelse af computersystemer og netværk mod afsløring af oplysninger, tyveri af eller beskadigelse af hardware, software eller de behandlede data, samt afbrydelse eller fejlretning af kommunikation eller leverede elektroniske tjenester, omtales generelt som computersikkerhed, cybersikkerhed eller information teknologi(er) sikkerhed (it-sikkerhed). På grund af verdens funktions voksende afhængighed af computersystemer (herunder sociale og økonomiske planer) og især af internetkommunikation, såvel som trådløse netværksstandarder såsom Bluetooth og Wi-Fi, sammen med voksende udbredelse af såkaldte smarte enheder såsom smartphones , smart-tv'er og forskellige andre enheder, der udgør tingenes internet, bliver feltet it-sikkerhed (cybersikkerhed) stadig vigtigere. På grund af dens kompleksitet med hensyn til sociale, økonomiske og politiske implikationer (herunder dem af national sikkerhed), såvel som kompleksitet med hensyn til involverede teknologier, er cybersikkerhed en af de mest kritiske bekymringer i den moderne verden. Det er også en af de mest prestigefyldte it-specialiseringer, der er karakteriseret ved en stadig stigende efterspørgsel efter højtuddannede specialister med deres færdigheder, der er ordentligt udviklet og attesteret, hvilket kan give en masse tilfredsstillelse, åbne hurtige karriereforløb, give mulighed for involvering i vigtige projekter (inklusive strategiske nationale sikkerhedsprojekter) og muliggør veje til yderligere snævre specialiseringer inden for forskellige områder af dette felt. Jobbet som cybersikkerhedsekspert (eller en cybersikkerhedsmedarbejder i en privat eller offentlig organisation) er krævende, men også givende og meget ansvarligt. Ekspertise inden for både teoretiske grundlag og praktiske aspekter af moderne cybersikkerhed garanterer ikke kun et meget interessant og banebrydende informationsteknologirelateret futuristisk job, men også betydeligt højere lønninger og hurtige karriereudviklingsspor på grund af betydelige mangler hos certificerede cybersikkerhedsprofessionelle og udbredte kompetencegab relateret til både teoretisk viden og praktiske færdigheder inden for informationsteknologisikkerhed. It-sikkerhedsparadigmer har udviklet sig hurtigt i de seneste år. Dette er ikke overraskende, da sikring af informationsteknologier er tæt forbundet med arkitekturen af systemer, der lagrer og behandler information. Formidling af internettjenester, især inden for e-handel, har drevet allerede dominerende andel af økonomien til virtuelle data. Det er ingen hemmelighed, at i øjeblikket foregår de fleste økonomiske transaktioner globalt gennem elektroniske kanaler, hvilket naturligvis kræver et ordentligt sikkerhedsniveau.

For at forstå cybersikkerhed og for at være i stand til at udvikle yderligere teoretiske og praktiske færdigheder inden for dette felt bør man først forstå det grundlæggende i beregningsteori (beregningskompleksitet) såvel som det grundlæggende i kryptografi. Det første felt definerer grundlaget for datalogi og det andet (kryptografi) definerer grundlaget for sikker kommunikation. Kryptografi i sig selv var til stede i vores civilisation fra oldtiden for at give midler til at beskytte kommunikationshemmeligheden og i mere generelle vendinger for at give dens ægthed og integritet. Moderne klassisk kryptografi er blevet opdelt i informationsteoretisk (ubrydelig) symmetrisk (privat nøgle) kryptografi (baseret på engangskodekryptering, dog ude af stand til at løse problemet med nøglefordelingen gennem kommunikationskanaler) og betinget sikker asymmetrisk (offentlig). -nøgle) kryptografi (oprindeligt løst problemet med nøglefordelingen og senere udviklet til kryptosystemer, der arbejder med såkaldte offentlige nøgler, der skulle bruges til datakryptering og var bundet i asymmetriske relationer af beregningsmæssig kompleksitet med private nøgler, svære at beregne ud fra deres tilsvarende offentlige nøgler, der kunne bruges til at dekryptere data). Offentlig nøglekryptografi, som praktisk talt overgår anvendelsespotentialet for privatnøglekryptografi, har domineret internettet og er i øjeblikket en hovedstandard for sikring af privat internetkommunikation og e-handel. I 1994 har der imidlertid været et stort gennembrud, som har vist, at kvantealgoritmer kan bryde de fleste almindelige offentlige nøglekryptosystemer (f.eks. RSA-krypteringen baseret på faktoriseringsproblemet). På den anden side har kvanteinformation givet et helt nyt paradigme for kryptografi, nemlig quantum key distribution (QKD) protokollen, der gør det muligt praktisk at implementere ubrydelige (informationsteoretiske) sikre kryptosystemer for første gang i historien (ikke engang brudbare med enhver kvantealgoritme). En ekspertise inden for disse områder af moderne udvikling af cybersikkerhed lægger grundlaget for praktiske færdigheder, der kan anvendes til at afbøde cybertrusler mod netværk, computersystemer (inklusive servere, men også personlige computere og mobile enheder) og forskellige applikationer (vigtigst webapplikationer). Alle disse felter er dækket af EITCA/IS Information Technologies Security Academy, der integrerer ekspertise inden for både teoretiske og praktiske områder inden for cybersikkerhed, og supplerer færdigheder med ekspertise i penetrationstest (herunder praktiske web-pentesting-teknikker).

Siden fremkomsten af internettet og den digitale forandring, der er sket i de senere år, er begrebet cybersikkerhed blevet et almindeligt emne i både vores professionelle og personlige liv. I de sidste 50 års teknologiske fremskridt har cybersikkerhed og cybertrusler fulgt udviklingen af computersystemer og netværk. Indtil internettets opfindelse i 1970'erne og 1980'erne var computersystemer og netværkssikkerhed primært henvist til den akademiske verden, hvor computervirus og netværksindtrængen begyndte at tage fart med stigende tilslutningsmuligheder. I 2000'erne blev cyberrisici og cybersikkerhed institutionaliseret efter stigningen i vira i 1990'erne. Storstilede angreb og regeringslovgivning begyndte at dukke op i 2010'erne. Willis Wares session i april 1967 ved forårets fælles computerkonference, såvel som den efterfølgende udgivelse af Ware-rapporten, var milepæle i computersikkerhedens historie.

Den såkaldte CIA-treenighed af fortrolighed, integritet og tilgængelighed blev etableret i en NIST-publikation fra 1977 som en klar og nem tilgang til at forklare væsentlige sikkerhedskrav. Mange mere omfattende rammer er siden blevet præsenteret, og de er stadig under udvikling. Der var dog ingen alvorlige computerrisici i 1970'erne og 1980'erne, da computere og internettet stadig var på et tidligt udviklingsstadium med relativt lav forbindelse, og sikkerhedstrusler blev let opdaget i begrænsede operationsdomæner. Ondsindede insidere, der fik uautoriseret adgang til vigtige dokumenter og filer, var den mest almindelige kilde til fare. De brugte ikke malware eller netværksbrud til økonomisk fordel i de første år, på trods af at de eksisterede. Etablerede computervirksomheder, såsom IBM, begyndte at udvikle kommercielle adgangskontrolsystemer og computersikkerhedssoftware i anden halvdel af 1970'erne.

Tiden med ondsindede computerprogrammer (orme eller vira, hvis de havde programmeret egenskaber til selvreplikation og smitsomme operationer, spredte sig selv i computersystemer gennem netværk og andre midler) begyndte i 1971 med den såkaldte Creeper. Creeper var et BBN-udviklet eksperimentelt computerprogram, der blev betragtet som den første computerorm. Reaper, den første antivirussoftware, blev udviklet i 1972. Den blev bygget for at migrere hen over ARPANET og eliminere Creeper-ormen. En gruppe tyske hackere begik den første dokumenterede handling af cyberspionage mellem september 1986 og juni 1987. Banden hackede sig ind i netværk af amerikanske forsvarsfirmaer, universiteter og militærbaser og solgte dataene til den sovjetiske KGB. Markus Hess, gruppens leder, blev fanget den 29. juni 1987. Den 15. februar 1990 blev han fundet skyldig i spionage (sammen med to medsammensvorne). Morris-ormen, en af de første computerorme, blev spredt via internettet i 1988. Den fik stor omtale i de almindelige medier. Kort efter at National Center for Supercomputing Applications (NCSA) udgav Mosaic 1.0, den første webbrowser, i 1993, begyndte Netscape at skabe SSL-protokollen. I 1994 havde Netscape SSL version 1.0 klar, men den blev aldrig frigivet til offentligheden på grund af en række store sikkerhedsfejl. Replay-angreb og en sårbarhed, der gjorde det muligt for hackere at ændre ukrypterede beskeder leveret af brugere, var blandt de opdagede mangler. Netscape udgav på den anden side version 2.0 i februar 1995.

I USA har National Security Agency (NSA) ansvaret for at beskytte amerikanske informationsnetværk samt at indsamle udenlandsk efterretningstjeneste. Disse to ansvarsområder er uforenelige. Som en defensiv foranstaltning er det at gennemgå software, finde sikkerhedsproblemer og gøre en indsats for at reparere fejlene en del af beskyttelsen af informationssystemer. At udnytte sikkerhedshuller til at indhente information er en del af indsamling af efterretninger, hvilket er en fjendtlig handling. Når sikkerhedssvagheder er rettet, kan de ikke længere udnyttes af NSA. NSA undersøger meget brugt software for at identificere sikkerhedshuller, som den derefter bruger til at iværksætte offensive angreb mod amerikanske konkurrenter. Agenturet tager sjældent defensive handlinger, såsom at afsløre sikkerhedsproblemer til softwareudviklere, så de kan rettes. I en periode virkede den offensive strategi, men andre lande, såsom Rusland, Iran, Nordkorea og Kina, udviklede efterhånden deres egen offensive kapacitet, som de nu udnytter mod USA. NSA-entreprenører udviklede og solgte simple et-klik-løsninger og angrebsværktøjer til amerikanske agenturer og allierede, men værktøjerne fandt til sidst vej i hænderne på udenlandske modstandere, som har været i stand til at studere dem og udvikle deres versioner. NSA's egne hacking-kapaciteter blev hacket i 2016, og Rusland og Nordkorea har udnyttet dem. Modstandere, der er ivrige efter at konkurrere i cyberkrigsførelse, har hyret NSA-arbejdere og entreprenører til ublu lønninger. For eksempel begyndte USA og Israel i 2007 at angribe og beskadige udstyr, der blev brugt i Iran til at forfine nukleare materialer ved at udnytte sikkerhedshuller i Microsoft Windows-operativsystemet. Iran gengældte ved at investere massivt i sin egen cyberkrigsførelse, som det straks begyndte at bruge mod USA. Det skal bemærkes, at cybersikkerhedsområdet i øjeblikket behandles bredt som et strategisk nationalt sikkerhedsfelt og midler til mulig fremtidig krigsførelse.

EITCA/IS-certifikatet giver en omfattende attestation af faglige kompetencer inden for området it-sikkerhed (cybersikkerhed) lige fra fundamenter til avanceret teoretisk viden, såvel som praktiske færdigheder i klassiske såvel som kvantekryptosystemer, sikker computernetværk, computersystemsikkerhed (herunder sikkerhed af mobile enheder) serversikkerhed og applikationssikkerhed (herunder webapplikationssikkerhed og penetrationstest).

EITCA/IS Information Technologies Security Academy er et avanceret trænings- og certificeringsprogram med det refererede højkvalitets open-access omfattende didaktiske indhold organiseret i en trin-for-trin didaktisk proces, udvalgt til at adressere det definerede læseplan, uddannelsesmæssigt svarende til international post -kandidatstudier i cybersikkerhed kombineret med digital cybersikkerhedsuddannelse på brancheniveau og overgå standardiserede uddannelsestilbud inden for forskellige områder af anvendelig it-sikkerhed, der er tilgængelig på markedet. Indholdet af EITCA Academy Certification-programmet er specificeret og standardiseret af European Information Technologies Certification Institute EITCI i Bruxelles. Dette program opdateres successivt løbende på grund af fremskridt inden for cybersikkerhedsområdet i overensstemmelse med retningslinjerne fra EITCI Institute og er underlagt periodiske akkrediteringer.

EITCA/IS Information Technologies Security Academy-programmet omfatter relevante europæiske IT-certificerings-EITC-programmer. Listen over EITC-certificeringer inkluderet i det komplette EITCA/IS Information Technologies Security Academy-program, i overensstemmelse med specifikationerne fra European Information Technologies Certification Institute EITCI, er præsenteret nedenfor. Du kan klikke på de respektive EITC-programmer, der er anført i en anbefalet rækkefølge, for individuelt at tilmelde dig hvert EITC-program (alternativt til at tilmelde dig det komplette EITCA/IS Information Technologies Security Academy-program ovenfor) for at fortsætte med deres individuelle læseplaner og forberede dig til tilsvarende EITC-eksamener. Beståelse af alle eksamener for alle substituerende EITC-programmer resulterer med fuldførelse af EITCA/IS Information Technologies Security Academy-programmet og med tildeling af den tilsvarende EITCA Academy-certificering (suppleret med alle dens substituerende EITC-certificeringer). Efter at have bestået hver enkelt EITC-eksamen vil du også få udstedt det tilsvarende EITC-certifikat, før du fuldfører hele EITCA Academy.

EITCA/IS Information Technologies Security Academy konstituerende EITC-programmer